Cyberbedrohungen erfordern den ständigen Fokus auf die Sicherheit

Microsoft Secure – Schutz vor neu auftretenden Sicherheitsbedrohungen (Teil 1)

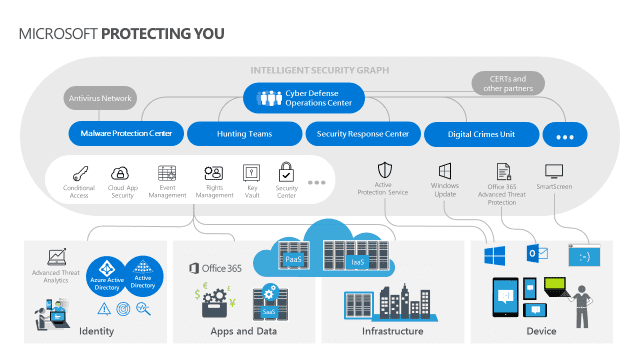

Cloud Computing, mobile Geräte, das Internet der Dinge und die zunehmende Digitalisierung von Informationen und Prozessen in einer Hybrid-Computing-Umgebung eröffnen neue Herausforderungen für den Schutz von Daten und Informationen. Die modernen Cyberbedrohungen erfordern den ständigen Fokus auf die Sicherheit. Das wird besonders deutlich, wenn man bedenkt, dass viele Sicherheits-, Datenschutz- und Compliance-Richtlinien von Behörden in reinen On-Premises-Umgebungen entwickelt wurden und Behörden und Richtlinien in der Regel der Innovation hinterherhinken. Daher möchten wir uns in diesem Blog regelmäßig der Sicherheit für Behörden widmen. Bürger erwarten sichere, für Mobilgeräte und Smartphones geeignete digitale Always-On-Dienste, die mit Hyperscale-Clouds und Telco-Bandbreite verbunden sind. Die sichere Bereitstellung dieser Eigenschaften für Behörden und Bürger ist ein schwieriges Unterfangen, da der durchschnittliche Zeitraum zwischen einer Datenschutzverletzung und deren Erkennung mehr als 140 Tage beträgt. Angreifer halten sich bei ihrer Entdeckung bereits seit knapp 4,5 Monaten in der Infrastruktur eines Unternehmens oder einer Behörde auf und können Daten stehlen oder Schlimmeres anrichten. Behörden treffen zwar die besten Sicherheitsvorkehrungen, doch selbst der beste Schutz der Welt kann einen entschlossenen Hacker nicht aufhalten. Agenturen müssen ihren Fokus von einem rein auf Schutz ausgerichteten Ansatz ändern und sich gleichermaßen – wenn nicht sogar mehr – auf die Erkennung konzentrieren, um aus den 140 Tagen zwischen Eindringen und Erkennen wenige Minuten zu machen. Sie müssen eine „Assume Breach“-Strategie entwickeln. Wenn Sie davon ausgehen, dass bereits ein Eindringen in Ihre Umgebung erfolgt ist, stellen Sie sich die Frage, wie Sie Angriffe frühzeitig erkennen und für eine rasche Wiederherstellung sorgen. Verlagern Sie Ihren Sicherheitsansatz von passiver zu aktiver Verteidigung, um stets vorbereitet und handlungsfähig zu sein. Wir bei Microsoft haben beliebte Lösungen, die einzelne Sicherheitsrisiken im jeweiligen Produkt lösen, weiterentwickelt und verwenden Machine Learning, um Probleme frühzeitig und akkurat mit einem „Assume Breach“-Ansatz zu lösen. Unsere „integrierten“ Sicherheitsmethoden ermöglichen Ihnen nun, stets wachsam zu sein. Wenn beispielsweise Ihre Mitarbeiter eine neue SaaS-App verwenden, können Sie diese umgehend erkennen und Informationen über die möglichen Risiken und Bedrohungen für Ihre Behörde abrufen.  Microsoft verfügt über umfassende Erfahrung in der Cybersicherheit. Wir erhalten anonymisierte Telemetriedaten aus Milliarden von Anmeldungen, Geräten und Diensten auf Private und Public Clouds. Durch die Kombination mit Machine Learning, Verhaltensprüfung und professioneller Analyse können wir anormales Verhalten erkennen und darauf reagieren, um mögliche Bedrohungen zu verhindern. Diese Funktionen sind in unsere Produkte und Lösungen integriert und verschaffen Ihnen Transparenz und Insights zu potenziellen Angriffen. Unsere Cybersicherheitsexperten in der Digital Crimes Unit und im Cyber Defense Operations Center überwachen alle diese Informationen, um echte Bedrohungen aufzuzeigen. Diese Kombination aus Machine Learning und Überprüfung durch Experten sorgt für umfassenden Schutz. Um Behörden beim Schutz ihrer Daten vor diesen und neuen Bedrohungen zu unterstützen, haben wir Funktionen entwickelt, die mit vorhandenen Sicherheitslösungen verwendet werden können. Lesen Sie auch unseren nächsten Blogbeitrag dieser Serie zur Sicherheit in Windows 10. Profitieren Sie bis dahin von den folgenden Microsoft-Ressourcen für den ständigen Fokus auf die Sicherheit Ihrer Behörde:

Microsoft verfügt über umfassende Erfahrung in der Cybersicherheit. Wir erhalten anonymisierte Telemetriedaten aus Milliarden von Anmeldungen, Geräten und Diensten auf Private und Public Clouds. Durch die Kombination mit Machine Learning, Verhaltensprüfung und professioneller Analyse können wir anormales Verhalten erkennen und darauf reagieren, um mögliche Bedrohungen zu verhindern. Diese Funktionen sind in unsere Produkte und Lösungen integriert und verschaffen Ihnen Transparenz und Insights zu potenziellen Angriffen. Unsere Cybersicherheitsexperten in der Digital Crimes Unit und im Cyber Defense Operations Center überwachen alle diese Informationen, um echte Bedrohungen aufzuzeigen. Diese Kombination aus Machine Learning und Überprüfung durch Experten sorgt für umfassenden Schutz. Um Behörden beim Schutz ihrer Daten vor diesen und neuen Bedrohungen zu unterstützen, haben wir Funktionen entwickelt, die mit vorhandenen Sicherheitslösungen verwendet werden können. Lesen Sie auch unseren nächsten Blogbeitrag dieser Serie zur Sicherheit in Windows 10. Profitieren Sie bis dahin von den folgenden Microsoft-Ressourcen für den ständigen Fokus auf die Sicherheit Ihrer Behörde:

- Behörden können sich mit einer identitätsgestützten Sicherheitslösung auf Unternehmensniveau vor Identitätsdiebstahl schützen:

- Erkunden, Steuern und Schützen von Cloudanwendungen:

- Schutz vor Datenlecks:

- Schutz vor Malware- und Phishingangriffen:

- Reaktion auf Compliance- und sicherheitsrelevante Vorfälle: