Como navegar pelas ameaças cibernéticas e fortalecer as defesas na era da IA

Atualmente, o mundo da segurança cibernética está passando por uma enorme transformação. A IA (Inteligência artificial) está na vanguarda dessa mudança, representando tanto uma ameaça quanto uma oportunidade. Embora a IA tenha o potencial de capacitar as organizações para derrotar ataques cibernéticos na velocidade da máquina e impulsionar a inovação e a eficiência na detecção de ameaças, caça e resposta a incidentes, os adversários podem usar a IA como parte de suas explorações. Nunca foi tão importante para nós projetar, implementar e usar a IA com segurança.

Na Microsoft, estamos explorando o potencial da IA para aprimorar nossas medidas de segurança, desbloquear proteções novas e avançadas e criar softwares melhores. Com a IA, temos o poder de nos adaptar às ameaças em evolução, detectar anomalias instantaneamente, responder rapidamente para neutralizar os riscos e adaptar as defesas às necessidades de uma organização.

A IA também pode nos ajudar a superar outro dos maiores desafios do setor. Diante da escassez global de mão de obra de segurança cibernética, com cerca de 4 milhões de profissionais de segurança cibernética necessários em todo o mundo, a IA tem o potencial de ser uma ferramenta essencial para fechar a lacuna de talentos e ajudar os defensores a serem mais produtivos.

Já vimos em um estudo como o Copilot para Segurança pode ajudar os analistas de segurança, independentemente de seu nível de especialização, em todas as tarefas, os participantes foram 44% mais precisos e 26% mais rápidos.

Ao buscarmos garantir o futuro, devemos assegurar o equilíbrio entre a preparação segura para a IA e o aproveitamento de seus benefícios, pois a IA tem o poder de elevar o potencial humano e resolver alguns de nossos desafios mais sérios.

Um futuro mais seguro com a IA exigirá avanços fundamentais na engenharia de software. Isso exigirá entender e combater as ameaças orientadas por IA como componentes essenciais de qualquer estratégia de segurança. E precisamos trabalhar juntos para criar uma colaboração e parcerias profundas entre os setores público e privado para combater os atores mal-intencionados.

Como parte desse esforço e de nossa própria Iniciativa Futuro Seguro, a OpenAI e a Microsoft estão publicando hoje uma nova inteligência que detalha as tentativas dos atores de ameaças de testar e explorar a utilidade de LLMs (modelos de linguagem ampla) em técnicas de ataque.

Esperamos que essas informações sejam úteis para todos os setores à medida que trabalhamos em direção a um futuro mais seguro. Porque, no final, somos todos defensores.

CVP, Consultor-chefe de Segurança Cibernética

Assista ao resumo digital da Cyber Signals, no qual Vasu Jakkal, vice-presidente corporativo da Microsoft Security Business, entrevista os principais especialistas em inteligência contra ameaças sobre ataques cibernéticos na era da IA, como a Microsoft está usando a IA para aumentar a segurança e o que as organizações podem fazer para ajudar a fortalecer as defesas.

Atacantes exploram tecnologias de IA

O cenário de ameaças cibernéticas tem se tornado cada vez mais desafiador, com atacantes cada vez mais motivados, sofisticados e com mais recursos. Tanto os atores de ameaças quanto os defensores estão buscando a IA, inclusive os LLMs, para aumentar sua produtividade e tirar proveito de plataformas acessíveis que podem se adequar a seus objetivos e técnicas de ataque.

Dado o cenário de ameaças em rápida evolução, hoje estamos anunciando os princípios da Microsoft que orientam nossas ações para mitigar o risco de atores de ameaças, incluindo APTs (ameaças persistentes avançadas), APMs (manipuladores persistentes avançados) e sindicatos cibercriminosos, usando plataformas de IA e APIs. Esses princípios incluem identificação e ação contra o uso de IA por atores de ameaças mal-intencionados, notificação a outros provedores de serviços de IA, colaboração com outras partes interessadas e transparência.

Embora os motivos e a sofisticação dos atores de ameaças variem, eles compartilham tarefas comuns ao implementar ataques. Isso inclui reconhecimento, como a pesquisa de setores, locais e relacionamentos de vítimas em potencial; codificação, incluindo o aprimoramento de scripts de software e o desenvolvimento de malware; e assistência para aprender e usar linguagens humanas e de máquina.

Em colaboração com a OpenAI, estamos compartilhando inteligência de ameaças que mostra adversários afiliados ao estado detectados, rastreados como Forest Blizzard, Emerald Sleet, Crimson Sandstorm, Charcoal Typhoon e Salmon Typhoon, usando LLMs para aumentar as operações cibernéticas.

O objetivo da parceria de pesquisa da Microsoft com a OpenAI é garantir o uso seguro e responsável de tecnologias de IA como o ChatGPT, mantendo os mais altos padrões de aplicação ética para proteger a comunidade contra possíveis usos indevidos.

O uso de LLMs pelo Emerald Sleet envolveu pesquisas em think tanks e especialistas sobre a Coreia do Norte, bem como a geração de conteúdo que provavelmente seria usado em campanhas de spear phishing. O Emerald Sleet também interagiu com os LLMs para entender as vulnerabilidades conhecidas publicamente, solucionar problemas técnicos e obter assistência no uso de várias tecnologias da Web.

Outro grupo apoiado pela China, o Salmon Typhoon, vem avaliando a eficácia do uso de LLMs ao longo de 2023 para obter informações sobre tópicos potencialmente sensíveis, indivíduos de alto perfil, geopolítica regional, influência dos EUA e assuntos internos. Essa tentativa de envolvimento com os LLMs pode refletir tanto a ampliação de seu conjunto de ferramentas de coleta de informações quanto uma fase experimental de avaliação das capacidades das tecnologias emergentes.

Tomamos medidas para interromper ativos e contas associados a esses atores de ameaças e moldar as proteções e os mecanismos de segurança em torno de nossos modelos.

A fraude com base em IA é outra preocupação fundamental. A síntese de voz é um exemplo disso, em que uma amostra de voz de três segundos pode treinar um modelo para soar como qualquer pessoa. Até mesmo algo inócuo, como a saudação do correio de voz, pode ser usada para obter uma amostragem suficiente.

Grande parte da forma como interagimos uns com os outros e fazemos negócios depende da comprovação de identidade, como o reconhecimento da voz, do rosto, do endereço de email ou do estilo de escrita de uma pessoa.

É fundamental que entendamos como os atores mal-intencionados usam a IA para minar os sistemas de comprovação de identidade de longa data, para que possamos lidar com casos complexos de fraude e outras ameaças emergentes de engenharia social que ocultam as identidades.

A IA também pode ser usada para ajudar as empresas a interromper tentativas de fraude. Embora a Microsoft tenha descontinuado nosso envolvimento com uma empresa no Brasil, nossos sistemas de IA detectaram suas tentativas de se reconstituir para entrar novamente em nosso ecossistema.

O grupo tentou continuamente ofuscar suas informações, ocultar raízes de propriedade e entrar novamente, mas nossas detecções de IA usaram quase uma dúzia de sinais de risco para sinalizar a empresa fraudulenta e associá-la a um comportamento suspeito reconhecido anteriormente, bloqueando assim suas tentativas.

A Microsoft está comprometida com a IA responsável liderada por humanos , que apresenta privacidade e segurança, com humanos fornecendo supervisão, avaliando recursos e interpretando políticas e regulamentos.

- Use políticas de acesso condicional: essas políticas fornecem orientações claras e de autoimplementação para fortalecer sua postura de segurança que protegerá automaticamente os locatários com base em sinais de risco, licenciamento e uso. As políticas de acesso condicional são personalizáveis e se adaptarão ao cenário de ameaças cibernéticas em constante mudança.

- Treine e retreine funcionários sobre táticas de engenharia social: instrua os funcionários e o público a reconhecer e reagir a emails de phishing, vishing (correio de voz), smishing, ataques de engenharia social (SMS/texto) e aplique as práticas recomendadas de segurança para o Microsoft Teams.

- Proteja rigorosamente os dados: garanta que os dados permaneçam privados e controlados de ponta a ponta.

- Aproveite as ferramentas de segurança de IA generativa: ferramentas como o Microsoft Copilot para Segurança podem expandir os recursos e aprimorar a postura de segurança da organização.

- Habilite a autenticação multifatorial: ative a autenticação multifatorial para todos os usuários, especialmente para as funções de administrador, pois ela reduz o risco de sequestro de contas em mais de 99%.

Como se defender dos ataques

A Microsoft detecta uma enorme quantidade de tráfego mal-intencionado, mais de 65 trilhões de sinais de segurança cibernética por dia. A IA está aumentando nossa capacidade de analisar essas informações e garantir que os insights mais valiosos sejam revelados para ajudar a impedir ameaças. Também usamos essa inteligência de sinal para potencializar a IA generativa para proteção avançada contra ameaças, segurança de dados e de identidade para ajudar os defensores a capturar o que os outros não notaram.

A Microsoft usa vários métodos para proteger a si mesma e aos clientes contra ameaças cibernéticas, incluindo a detecção de ameaças habilitada por IA para detectar alterações na forma como os recursos ou o tráfego na rede são usados; análise comportamental para detectar entradas arriscadas e comportamento anômalo; modelos de ML (Machine Learning) para detectar entradas arriscadas e malware; modelos de Confiança Zero em que cada solicitação de acesso deve ser totalmente autenticada, autorizada e criptografada; e verificação da integridade do dispositivo antes que um dispositivo possa se conectar a uma rede corporativa.

Como os atores de ameaças entendem que a Microsoft usa rigorosamente a MFA (Autenticação multifator) para se proteger, todos os nossos funcionários estão configurados para MFA ou proteção sem senha, temos visto os invasores recorrerem à engenharia social na tentativa de comprometer nossos funcionários.

Os pontos de acesso para isso incluem áreas em que coisas de valor estão sendo transmitidas, como avaliações gratuitas ou preços promocionais de serviços ou produtos. Nessas áreas, não é lucrativo para os invasores roubarem uma assinatura de cada vez, então eles tentam operacionalizar e dimensionar esses ataques sem serem detectados.

Naturalmente, criamos modelos de IA para detectar esses ataques para a Microsoft e nossos clientes. Detectamos contas falsas de alunos e escolas, empresas ou organizações falsas que alteraram seus dados firmográficos ou ocultaram suas verdadeiras identidades para fugir de sanções, contornar controles ou ocultar transgressões criminais passadas, como condenações por corrupção, tentativas de roubo etc.

O uso do GitHub Copilot, do Microsoft Copilot para Segurança e de outros recursos de chat do Copilot integrados à nossa infraestrutura interna de engenharia e operações ajuda a evitar incidentes que poderiam afetar as operações.

Para lidar com ameaças de email, a Microsoft está melhorando os recursos para coletar sinais além da composição do email para entender se ele é mal-intencionado. Com a IA nas mãos dos atores de ameaças, tem havido um influxo de emails perfeitamente escritos que melhoram a linguagem óbvia e os erros gramaticais que muitas vezes revelam tentativas de phishing, tornando as tentativas de phishing mais difíceis de detectar.

A educação contínua dos funcionários e campanhas de conscientização pública são necessárias para ajudar a combater a engenharia social, que é a única alavanca que depende 100% do erro humano. A história ensinou-nos que campanhas eficazes de conscientização pública funcionam para mudar comportamentos.

A Microsoft prevê que a IA evoluirá nas táticas de engenharia social, criando ataques mais sofisticados, incluindo deepfakes e clonagem de voz, especialmente se os invasores descobrirem que as tecnologias de IA operam sem práticas responsáveis e controles de segurança integrados.

A prevenção é fundamental para combater todas as ameaças cibernéticas, sejam elas tradicionais ou viabilizadas pela IA.

Recomendações:

Obtenha mais insights sobre IA com Homa Hayatafar, Gerente principal de dados e ciência aplicada e Gerente de análise de detecção.

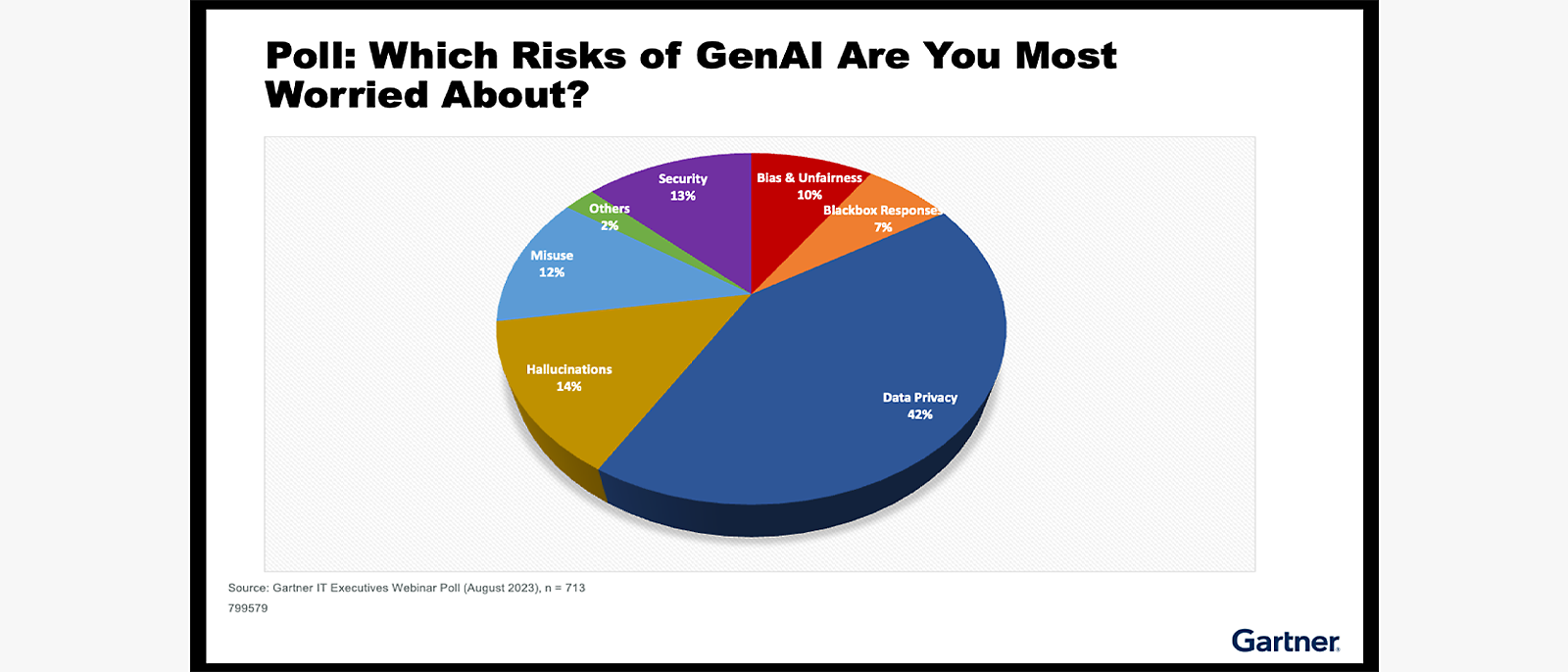

As ferramentas tradicionais não acompanham mais o ritmo das ameaças impostas pelos criminosos cibernéticos. A velocidade, escala e sofisticação crescentes dos ataques cibernéticos recentes exigem uma nova abordagem de segurança. Além disso, dada a escassez de mão-de-obra em segurança cibernética e com o aumento da frequência e gravidade das ameaças cibernéticas, fechar esta lacuna de competências é uma necessidade urgente.

A IA pode fazer a balança pender para os defensores. Um estudo recente do Microsoft Copilot para Segurança (atualmente em testes de versão prévia para os clientes) mostrou maior velocidade e precisão dos analistas de segurança, independentemente de seu nível de especialização, em tarefas comuns como a identificação de scripts usados por invasores, a criação de relatórios de incidentes e a identificação das etapas de correção apropriadas.1

- [1]

Metodologia:1 os dados do instantâneo representam um RCT (estudo controlado randomizado), testado por 149 pessoas para medir o impacto na produtividade do uso do Microsoft Copilot para Segurança. Nesse RCT, distribuímos aleatoriamente o Copilot a alguns analistas e não a outros, e depois verificamos o desempenho e os sentimentos deles para obter o efeito do Copilot, separado de qualquer efeito de base. Os participantes do teste tinham habilidades básicas de TI, mas eram novatos em segurança, de modo que pudemos testar como o Copilot ajuda os analistas "novos na carreira". O RCT do Microsoft Copilot para Segurança foi conduzido pelo Microsoft Office of the Chief Economist, em novembro de 2023. Além disso, o Microsoft Entra ID forneceu dados anonimizados sobre atividades de ameaça, como contas de email maliciosas, emails de phishing e movimentação de invasores dentro das redes. Outros insights são provenientes dos 65 trilhões de sinais de segurança diários obtidos em toda a Microsoft, incluindo a nuvem, pontos de extremidade, a borda inteligente, nossa Prática de Recuperação de Segurança de Comprometimento e Equipes de Detecção e Resposta, telemetria de plataformas e serviços da Microsoft, incluindo o Microsoft Defender, e o Relatório de Defesa Digital da Microsoft de 2023.