Aflați detalii direct de la experți din podcastul Investigarea amenințărilor Microsoft. Ascultați acum.

Actorii de amenințare ruși fac săpături, pregătiți să profite de uzura războiului

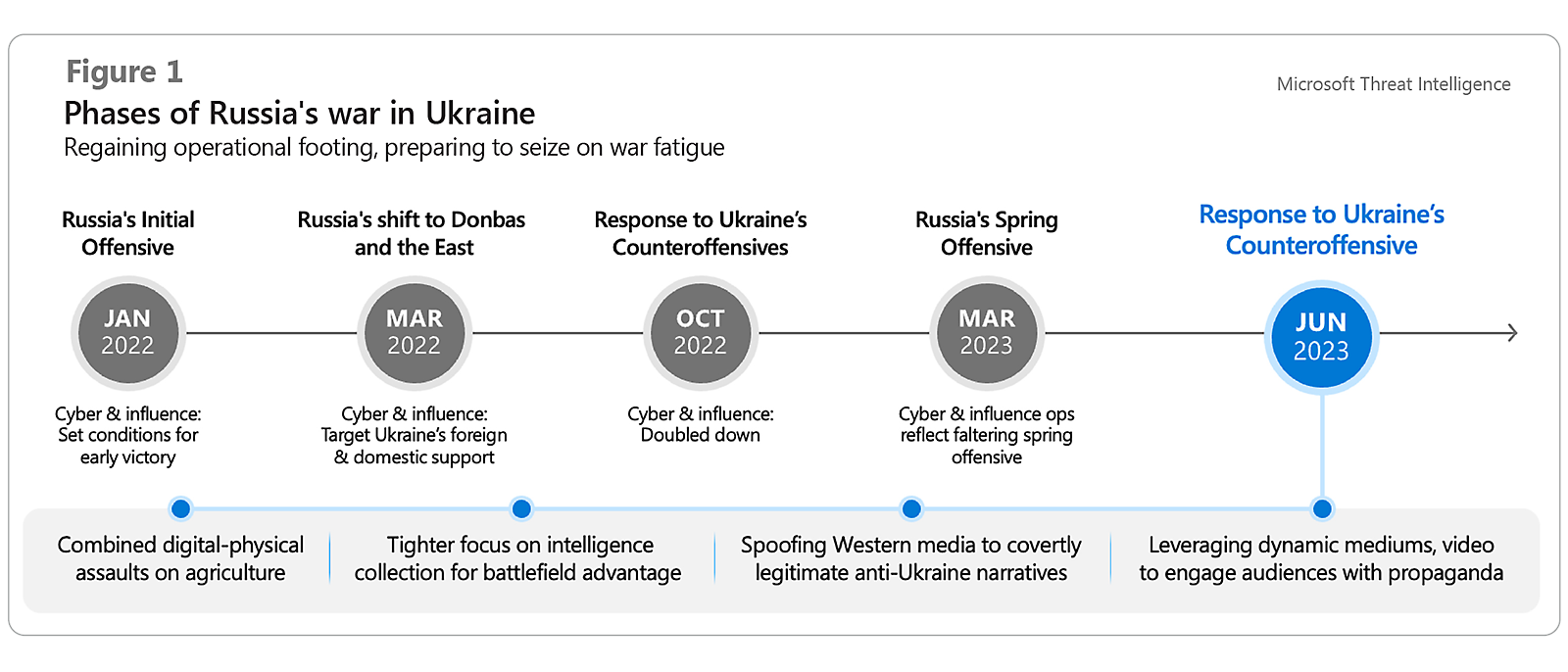

Fazele războiului Rusiei în Ucraina din ianuarie 2022 până în iunie 2023

Acțiunile de amenințare pe care Microsoft le-a observat în această perioadă din martie până în octombrie au reflectat operațiuni combinate pentru a demoraliza publicul ucrainean și un accent sporit pe spionajul cibernetic. Armata Rusiei, actorii cibernetici și cei de propagandă au îndreptat atacuri organizate împotriva sectorului agricol ucrainean, o țintă de infrastructură civilă, pe fondul unei crize globale a grânelor. Actorii de amenințare cibernetică afiliați agenției de informații externe a Rusiei (GRU) au recurs la operațiuni de spionaj cibernetic împotriva armatei ucrainene și a liniilor sale de aprovizionare externă. Pe măsură ce comunitatea internațională a căutat să pedepsească crimele de război, grupurile asociate Serviciului de Informații Externe (SVR) și Serviciului Federal de Securitate (FSB) au vizat investigatorii crimelor de război dinăuntrul și din afara Ucrainei.

Pe frontul influenței, scurta răzvrătire din iunie 2023 și moartea ulterioară a lui Evgheni Prigojin, șeful grupului Wagner și al celebrei ferme de troli Internet Research Agency, au ridicat semne de întrebare în legătură cu viitorul capacității de influență a Rusiei. Pe parcursul acestei veri, Microsoft a observat operațiuni extinse ale unor organizații fără legătură cu Prigojin, ceea ce ilustrează viitorul Rusiei în materie de campanii de influență răuvoitoare fără acesta.

Echipele de Răspuns la incidente la Investigarea amenințărilor Microsoft au notificat clienții afectați și au lucrat cu aceștia și partenerii guvernamentali pentru a reduce activitatea de amenințare descrisă în acest raport.

Forțele ruse se bazează mai mult pe arme convenționale pentru a provoca daune în Ucraina, dar operațiunile cibernetice și de influență rămân o amenințare urgentă la adresa securității rețelelor de calculatoare și vieții publice pentru aliații Ucrainei din regiune, NATO și la nivel global. Pe lângă actualizarea produselor noastre de securitate pentru a ne apăra în mod proactiv clienții din întreaga lume, împărtășim aceste informații pentru a încuraja vigilența continuă în fața amenințărilor asupra integrității spațiului informatic global.

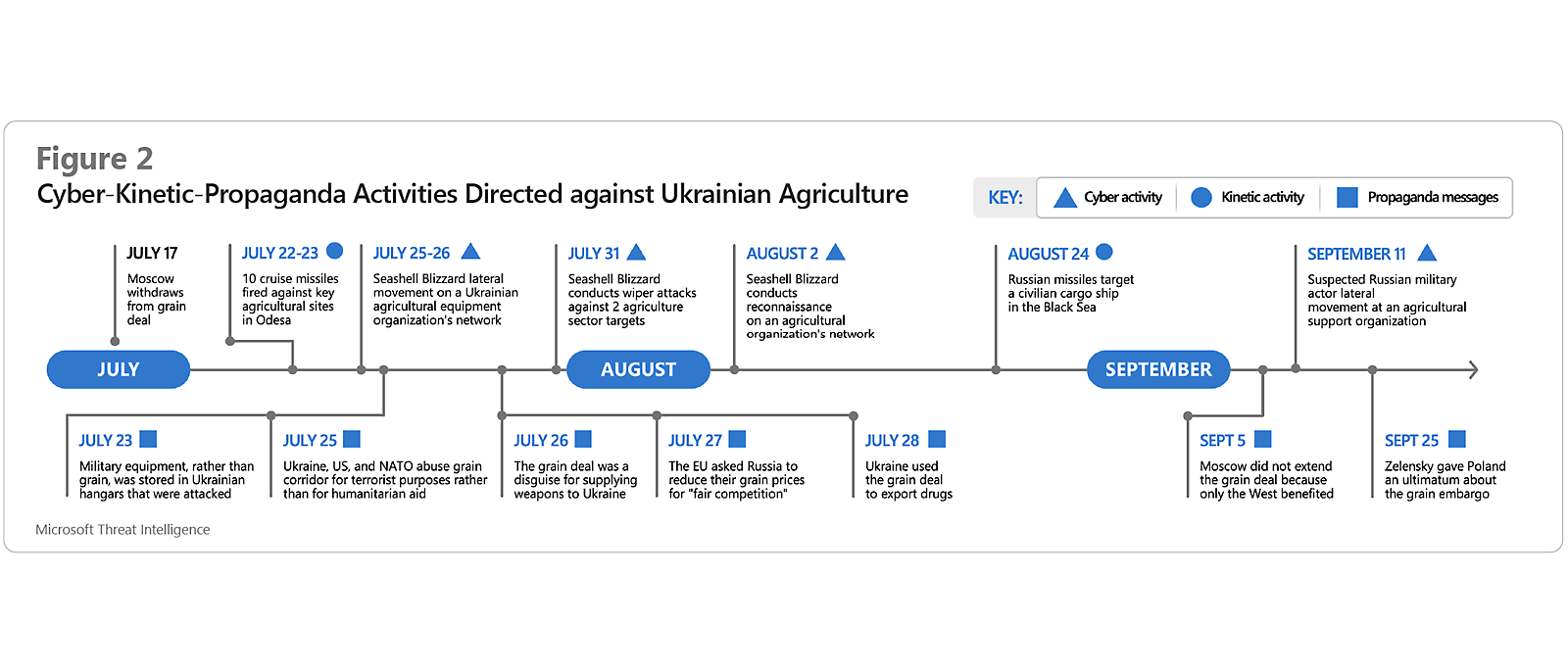

Forțele ruse militare, cibernetice și de propagandă s-au concentrat asupra sectorului agricol ucrainean în această vară. Atacurile militare au distrus cantități de cereale care ar fi putut hrăni peste un milion de persoane timp de un an, în timp ce presa din Rusia a fabricat povești care să justifice aceste ținte în ciuda costurilor umanitare.1

Din iunie până în septembrie, Investigarea amenințărilor Microsoft a observat penetrarea rețelei, furt de date și malware distructiv implementat împotriva organizațiilor afiliate industriei agricole din Ucraina și infrastructurii de transport a cerealelor. În iunie și iulie, Aqua Blizzard (anterior ACTINIUM) a furat date de la o firmă implicată în monitorizarea recoltelor. Seashell Blizzard (anterior IRIDIUM) a folosit variante ale unui malware distructiv rudimentar pe care Microsoft îl detectează ca fiind WalnutWipe/SharpWipe împotriva rețelelor din sectorul alimentar/agricol.2

Defalcarea activităților de propagandă digitală ale Rusiei împotriva agriculturii ucrainene

În iulie, Moscova s-a retras din Inițiativa privind exportul de cereale prin Marea Neagră, un efort umanitar care a contribuit la stăvilirea unei crize alimentare globale și a permis transportul a peste 725.000 de tone de grâu către populația din Afganistan, Etiopia, Kenya, Somalia și Yemen în primul an.3 După acțiunea Moscovei, canalele de Telegram și instituțiile media pro-ruse au intervenit pentru a calomnia inițiativa privind cerealele, oferind o justificare pentru decizia Moscovei. Mediile de propagandă au ilustrat coridorul cerealelor ca pe o acoperire pentru trafic de droguri sau ca pe un mijloc de a transfera pe ascuns arme, pentru a minimiza semnificația umanitară a înțelegerii.

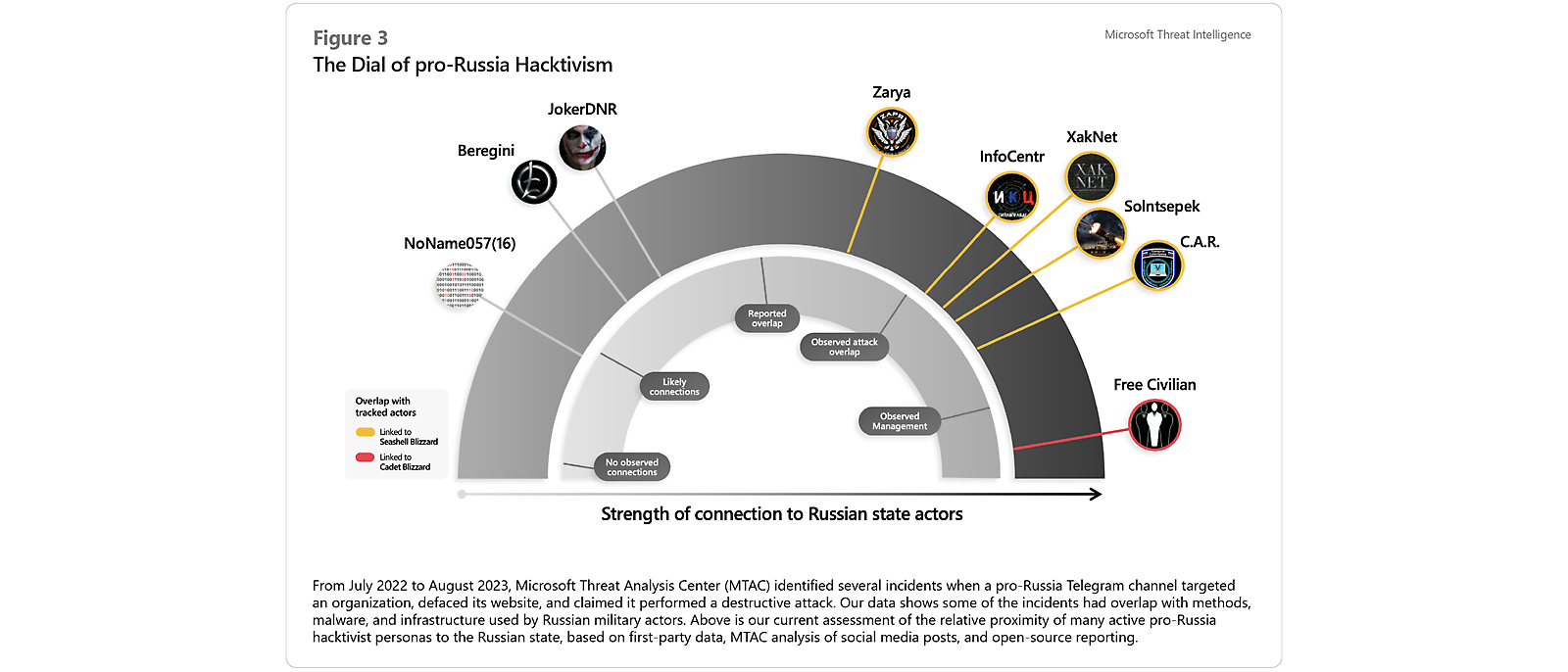

În mai multe rapoarte din 2023, am evidențiat cum grupurile de hacktiviști, legitime sau pseudo, suspectate a avea conexiuni cu GRU, au lucrat pentru a amplifica nemulțumirea Moscovei la adresa adversarilor și pentru a exagera numărul de forțe cibernetice pro-ruse.4 5 6 În această vară, am observat și persoane hacktiviste pe Telegram răspândind mesaje care încearcă să justifice atacurile militare asupra infrastructurii civile din Ucraina, precum și atacuri distribuite de tip refuz-serviciu (DDoS) împotriva aliaților externi ai Ucrainei. Monitorizarea Microsoft continuă a intersecției dintre grupurile hacktiviste și actorii de stat oferă detalii suplimentare despre ritmul operațional ale ambelor tipuri de entități și despre modurile în care activitățile lor se completează la nivelul obiectivelor.

Până în prezent, am identificat trei grupuri (Solntsepek, InfoCentr și Cyber Army of Russia) care interacționează cu Seashell Blizzard. Relația Seashell Blizzard cu instituțiile hacktiviste ar putea fi una de utilizare de scurtă durată, nu de control, pe baza creșterilor temporare bruște ale capacității cibernetice a hacktiviștilor care coincid cu atacurile Seashell Blizzard. Periodic, Seashell Blizzard lansează câte un atac distructiv pe care grupurile hacktiviste de pe Telegram îl revendică public. Apoi, hacktiviștii revin la acțiunile mai puțin complexe pe care le desfășoară de obicei, inclusiv atacuri DDoS sau scurgeri de informații personale din Ucraina. Rețeaua reprezintă infrastructura agilă pe care APT o poate folosi pentru a-și promova activitatea.

Cadranul hacktivismului pro-rus

Forțele ruse nu doar că se implică în acțiuni care sunt în conflict cu legile internaționale, ci vizează procurorii și organele de cercetare penală care instrumentează cazuri împotriva lor.

Telemetria Microsoft a dezvăluit că actorii afiliați agențiilor de informații externe și armatei Rusiei au vizat și au creat breșe în rețelele juridice și de investigații ucrainene și în cele ale organizațiilor internaționale implicate în investigarea crimelor de război, în primăvara și vara acestui an.

Aceste operațiuni cibernetice au avut loc pe fondul unor tensiuni în creștere între Moscova și grupuri precum Curtea Penală Internațională, care a emis în luna martie un mandat de arestare pe numele președintelui rus Vladimir Putin pentru crime de război.7

În aprilie, Seashell Blizzard afiliat GRU a compromis rețeaua unei firme de avocatură care se axează pe cazurile de crimă de război. Aqua Blizzard, atribuită FSB, a creat o breșă în rețeaua internă a unui organ de anchetă important din Ucraina în luna iulie, după care a folosit conturile compromise acolo pentru a trimite e-mailuri de phishing către mai multe firme de telecomunicații ucrainene în luna septembrie.

Actorii SVR Midnight Blizzard (anterior NOBELIUM) au compromis și accesat documentele unei organizații juridice cu responsabilități globale în lunile iunie și iulie, înainte ca serviciul Răspuns la incidente Microsoft să intervină pentru a remedia intruziunea. Această activitate a făcut parte dintr-un efort mai agresiv al acestui actor pentru a crea breșe în organizații diplomatice, de apărare, politici publice și din sectorul IT din întreaga lume.

O trecere în revistă a notificărilor de securitate Microsoft trimise clienților afectați începând din martie a evidențiat că Midnight Blizzard a urmărit accesul la peste 240 de organizații, în special din Statele Unite, Canada și mai multe țări europene, cu grade diferite de reușită.8

Actorii de amenințare ruși au folosite diverse tehnici pentru a obține accesul inițial și a stabili persistența în rețelele vizate. Midnight Blizzard a abordat problema încercând de toate, inclusiv spray de parole, informații de conectare obținute de la terți, campanii credibile de inginerie socială prin Teams și abuz de servicii cloud pentru a se infiltra în mediile cloud.9 Aqua Blizzard a reușit să integreze HTML de contrabandă în campaniile de phishing pentru acces inițial, pentru a reduce probabilitatea detectării de către controalele de securitate pentru e-mail și semnăturile antivirus.

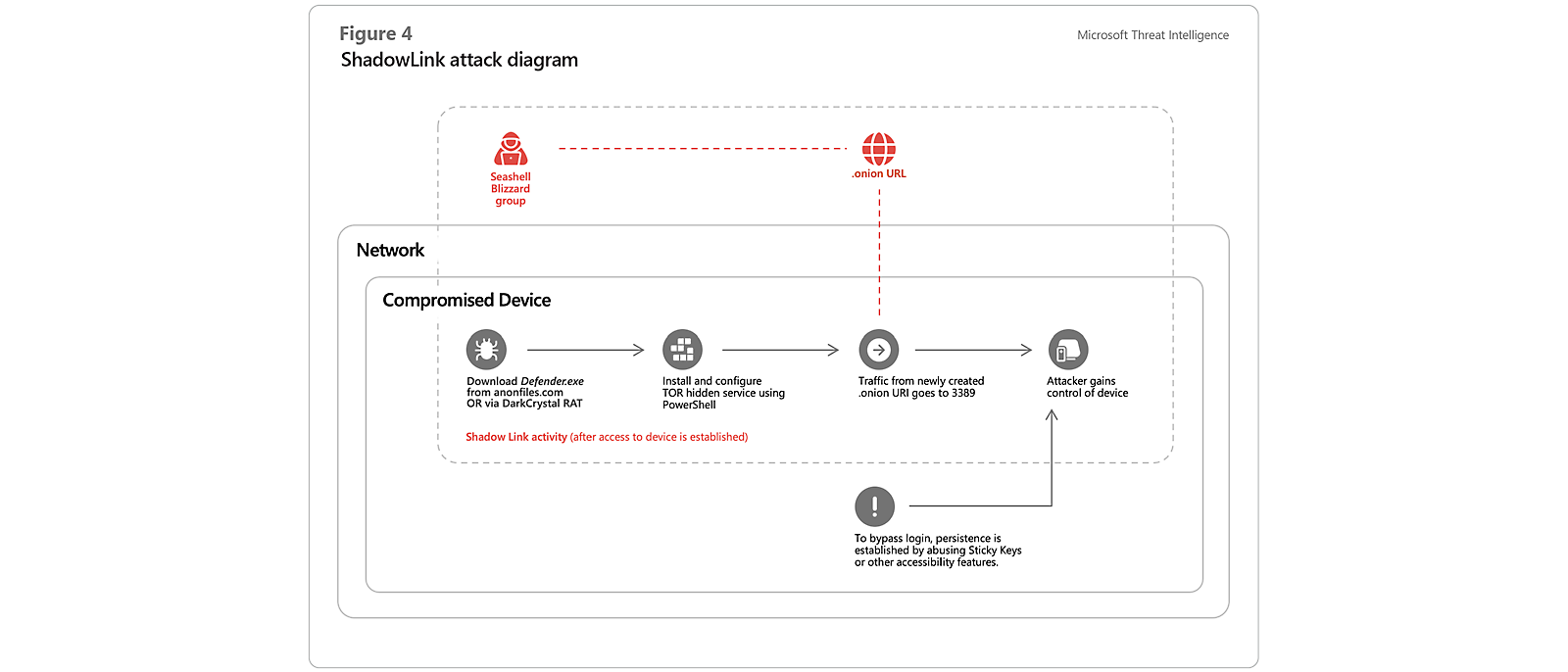

Seashell Blizzard a exploatat sistemele de servere de perimetru, cum sunt serverele Tomcat și Exchange, și a folosit simultan software Microsoft Office piratat cu backdoor DarkCrystalRAT pentru a obține accesul inițial. Backdoor-ul a permis actorului să încarce o sarcină de etapa a doua pe care o numim Shadowlink, un pachet software care se dă drept Microsoft Defender, care instalează serviciul TOR pe un dispozitiv și oferă actorului de amenințare acces mascat prin intermediul rețelei TOR.10

De când forțele rusești au lansat ofensiva din primăvara lui 2023, actorii cibernetici afiliați GRU și FSB și-au concentrat eforturile pe colectarea informațiilor din infrastructura militară și de comunicații ucraineană în zonele de conflict.

Începând din martie, Investigarea amenințărilor Microsoft a conectat Seashell Blizzard cu potențiale pachete și momeli de phishing care păreau croite pentru a viza o componentă principală a infrastructurii de comunicații militare ucrainene. Am avut zero vizibilitate în privința rezultatelor. Conform Serviciului de Securitate al Ucrainei (SBU), celelalte încercări ale Seashell Blizzard de a accesa rețelele militare ucrainene au inclus malware care le-ar permite să colecteze informații despre configurațiile terminalelor sateliților Starlink conectați și să identifice locația unităților militare ucrainene.11 12 13

Și Secret Blizzard (anterior KRYPTON) a trecut la securizarea unor puncte de sprijin pentru colectarea informațiilor în rețelele conectate la apărarea ucraineană. În parteneriat cu echipa guvernamentală de răspuns la urgențe informatice a Ucrainei (CERT-UA), Investigarea amenințărilor Microsoft a identificat prezența malware-ului backdoor Kazuar și DeliveryCheck ale Secret Blizzard pe sistemele forțelor de apărare ucrainene.14 Kazuar permite peste 40 de funcții, inclusiv furtul informațiilor de conectare dintr-o gamă variată de aplicații, date de autentificare, proxy-uri și module cookie și regăsirea datelor din jurnalele sistemelor de operare.15 Secret Blizzard a arătat un interes deosebit pentru furtul fișierelor cu mesaje de la aplicația de mesagerie Signal Desktop, care le-ar permite să citească chaturile Signal private.16

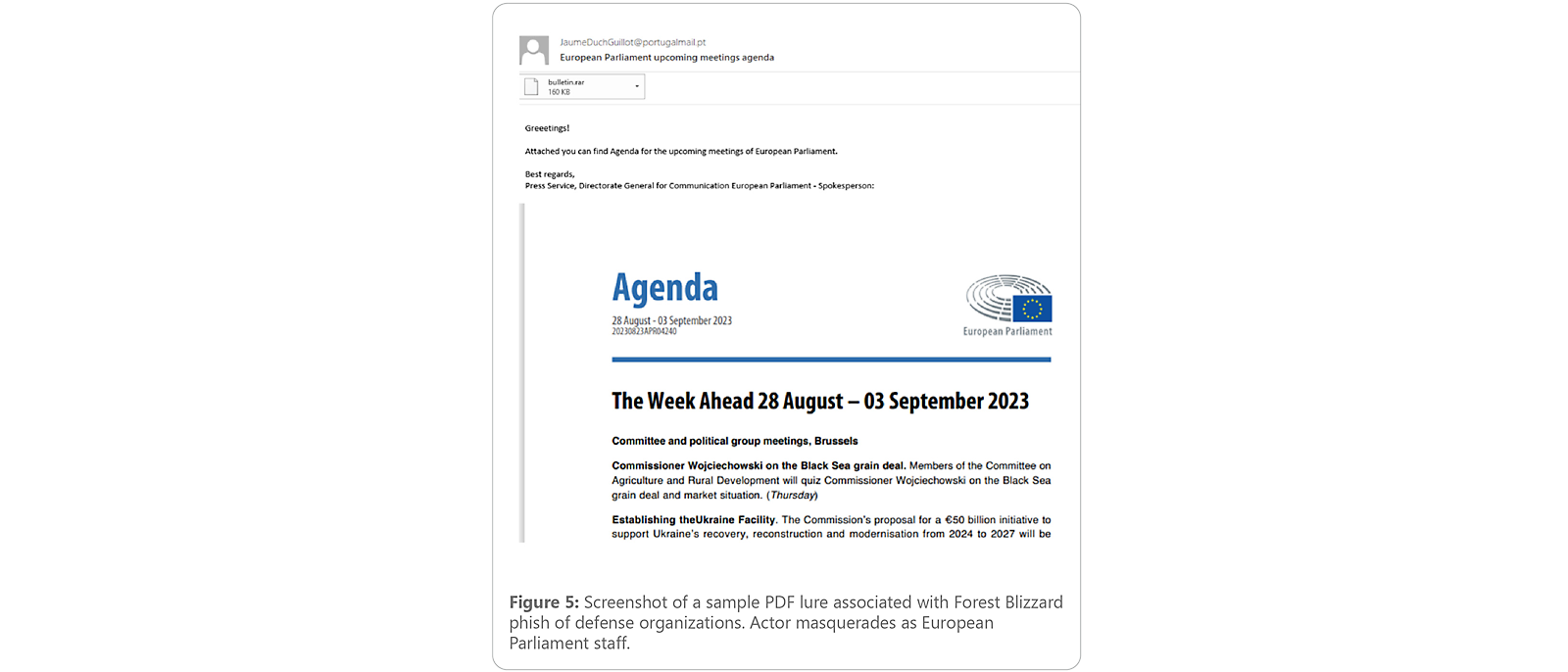

Forest Blizzard (anterior STRONTIUM) s-a concentrat în continuare pe țintele sale de spionaj tradiționale, organizații din domeniul apărării din Statele Unite, Canada și Europa, ale căror instruiri și sprijin militar mențin forțele ucrainene echipate să continue lupta.

Începând din martie, Forest Blizzard a încercat să obțină accesul inițial la organizațiile de apărare prin intermediul mesajelor de phishing, incorporând tehnici inovatoare și evazive. De exemplu, în august, Forest Blizzard a trimis un e-mail de phishing care a incorporat o exploatare a CVE-2023-38831 pentru deținătorii de conturi de la o organizație europeană de apărare. CVE-2023-38831 este o vulnerabilitate de securitate din software-ul WinRAR care permite ca atacatorii să execute un cod arbitrar atunci când un utilizator încearcă să vizualizeze un fișier inofensiv dintr-o arhivă ZIP.

De asemenea, actorul valorifică instrumente pentru dezvoltatori legitime, cum ar fi Mockbin și Mocky pentru comandă și control. Începând de la sfârșitul lunii septembrie, actorul a desfășurat o campanie de phishing abuzând de serviciile GitHub și Mockbin. CERT-UA și alte firme de securitate cibernetică au făcut publică activitatea din septembrie, menționând că actorul a folosit pagini de divertisment pentru adulți pentru a incita victimele să facă clic pe un link sau să deschidă un fișier care îi redirecționează la infrastructura Mockbin rău intenționată.17 18 Microsoft a observat pivotarea la utilizarea unei pagini cu tematică tehnică la sfârșitul lunii septembrie. În fiecare dintre cazuri, actorii au trimis un e-mail de phishing care conținea un link rău intenționat ce redirecționa victimele către un URL Mockbin și descărca un fișier ZIP împachetat cu un fișier LNK (scurtătură) rău intenționat care se dădea drept actualizare Windows. Apoi, fișierul LNK descărca și executa un alt script PowerShell pentru a stabili persistența și a efectua acțiuni finale, cum ar fi furtul de date.

Exemplu cu captura de ecran a unei momeli PDF asociate cu phishing-ul Forest Blizzard la adresa organizațiilor de apărare.

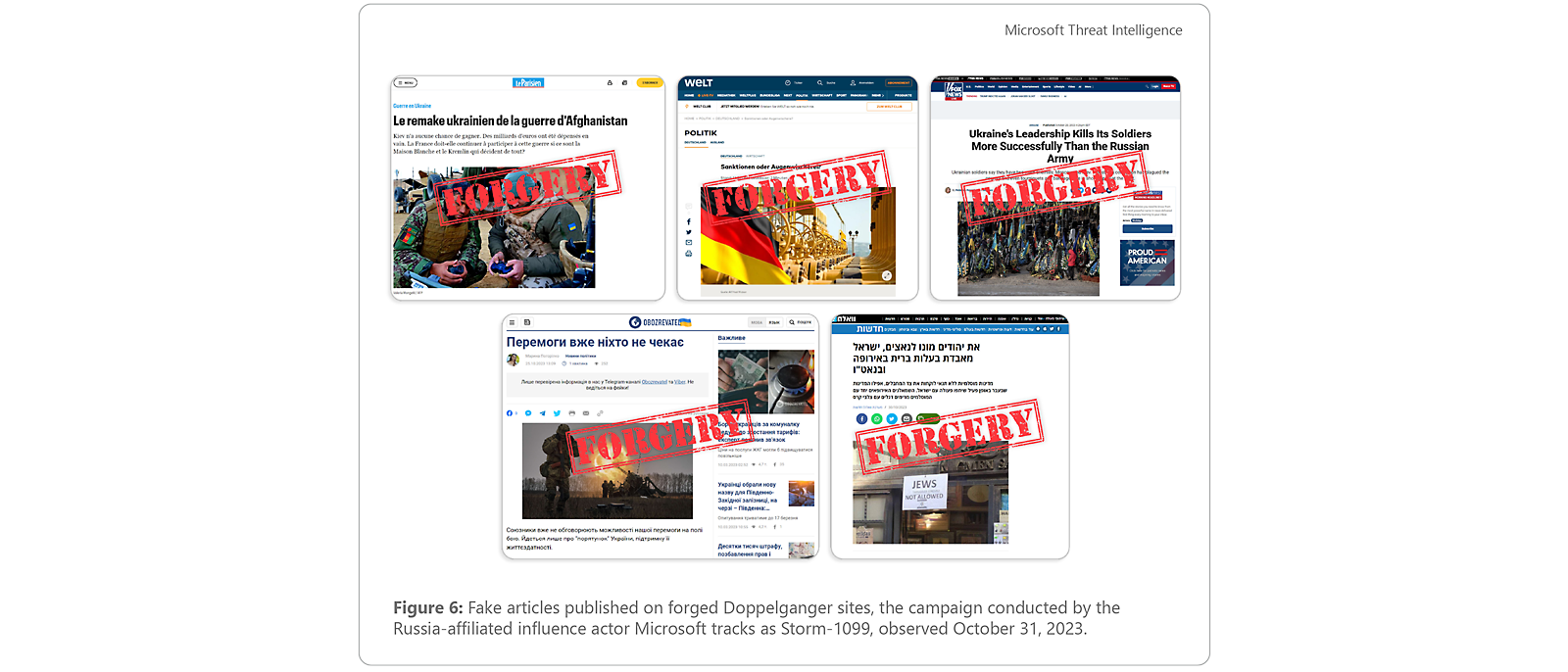

Pe parcursul 2023, MTAC a continuat să observe Storm-1099, un actor de influență afiliat Rusiei, responsabil pentru o operațiune de influență sofisticată pro-rusă care a vizat suporterii internaționali ai Ucrainei începând din primăvara anului 2022.

Probabil mai binecunoscută pentru operațiunea de falsificare a site-urilor pe scară largă numită „Doppelganger” de grupul de cercetare EU DisinfoLab,19 activitățile Storm-1099 includ și publicații cu brand unic, cum ar fi Reliable Recent News (RRN), proiecte multimedia ca seria de desene animate antiucrainene „Ukraine Inc.” și demonstrații pe teren care fac o punte între lumea fizică și cea digitală. Deși atribuirea este incompletă, propagandiști, specialiști și tehnologi politici ruși bine finanțați, cu legături demonstrabile cu statul rus, au desfășurat și susținut mai multe campanii Storm-1099.20

Operațiunea Doppelganger a Storm-1099 este în continuare în vigoare la momentul acestui raport, în ciuda încercărilor insistente ale companiilor tehnologice și entităților de cercetare de a raporta și diminua acoperirea acesteia.21 Acest actor a vizat în trecut Europa de Vest, în special Germania, dar și Franța, Italia și Ucraina. În ultimele luni, Storm-1099 și-a mutat atenția asupra Statelor Unite ale Americii și Israelului. Această tranziție a început încă din ianuarie 2023, pe fondul protestelor la scară largă din Israel împotriva reformei legislative propuse și s-a intensificat după debutul conflictului dintre Israel și Hamas de la începutul lunii octombrie. Publicațiile nou create cu propriul brand au ca prioritate politica Statelor Unite și alegerile prezidențiale care urmează în 2024 în Statele Unite, în timp ce resursele Storm-1099 existente au promovat intens afirmația falsă că Hamas a obținut arme ucrainene de pe piața neagră pentru atacurile din 7 octombrie din Israel.

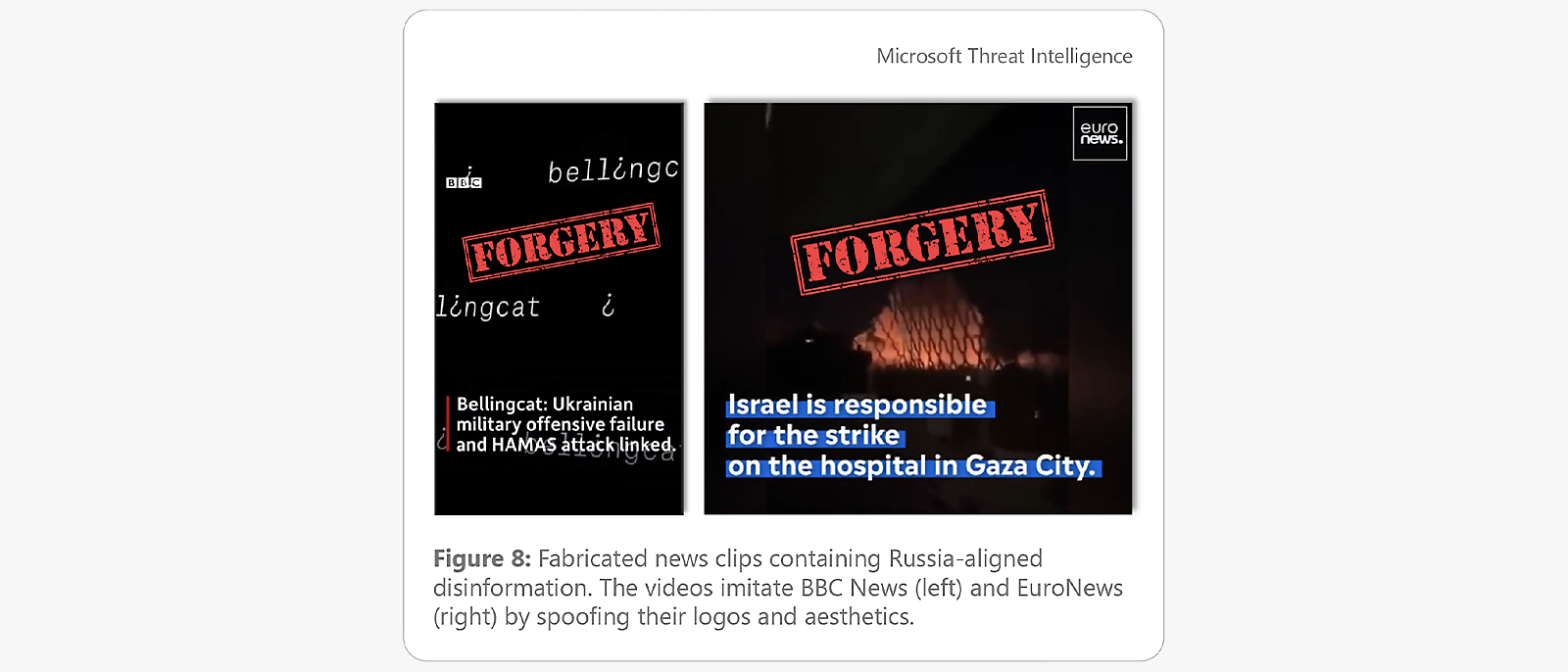

Cel mai recent, spre sfârșitul lunii octombrie, MTAC a observat conturi pe care Microsoft le evaluează ca fiind resurse Storm-1099 promovând un nou tip de fals pe rețelele de socializare, pe lângă articolele și site-urile false. Acestea sunt o serie de clipuri scurte de știri false, aparent create de instituții media respectabile, care răspândesc propagandă pro-rusă pentru a submina sprijinul atât pentru Ucraina, cât și pentru Israel. În timp ce această tactică, folosirea de falsuri video pentru a împinge propaganda, este observată în ultimele luni pe scară mai largă printre actorii pro-ruși, promovarea de către Storm-1099 a unui asemenea conținut video evidențiază tehnicile variate de influență ale actorului și obiectivele mesajelor sale.

Articole publicate pe site-uri Doppelganger false

De la atacurile Hamas din Israel de pe 7 octombrie, presa de stat din Rusia și actorii de influență aliniați acesteia au căutat să exploateze războiul dintre Israel și Hamas pentru a promova fire narative antiucrainene și opinii împotriva Statelor Unite și pentru a crește tensiunea dintre toate părțile implicate. Această activitate, deși reactivă la război și limitată ca întindere, în general, include atât instituții media sponsorizate pe față de statul rus, cât și rețele de socializare afiliate pe ascuns Rusiei, pe mai multe platforme sociale.

Relatările promovate de propagandiștii ruși și de rețelele de socializare pro-ruse caută să asmută Israelul împotriva Ucrainei și să diminueze sprijinul Vestului pentru Kiev, susținând în mod fals că Ucraina a înarmat luptătorii Hamas prin falsificări ale unor instituții media respectabile și videoclipuri modificate. Un exemplu de asemenea conținut este un videoclip neautentic care pretindea că au fost transferați din Ucraina recruți străini, inclusiv americani, pentru a se alătura operațiunilor armatei israeliene (IDF) în Fâșia Gaza și care a adunat sute de mii de vizualizări pe platformele sociale. Această strategie propagă relatări antiucrainene către un public larg și sporește implicarea publicului modelând fire narative false care se pliază pe principalele știri în curs.

Rusia își crește activitatea de influență digitală și prin promovarea unor evenimente reale. Publicațiile ruse au promovat agresiv conținut incendiar care să amplifice protestele privind războiul dintre Israel și Hamas în Orientul Mijlociu și Europa, inclusiv prin intermediul corespondenților de pe teren ai agențiilor de știri controlate de statul rus. Spre sfârșitul lunii octombrie 2023, autoritățile franceze au susținut că patru cetățeni moldoveni au fost cel mai probabil implicați în realizarea graffitiului stelei lui David în spații publice din Paris. Potrivit surselor, doi dintre moldoveni au declarat că au fost coordonați de o persoană vorbitoare de limba rusă, sugerând o posibilă responsabilitate a Rusiei pentru graffiti. Imagini ale graffitiului au fost ulterior amplificate de resursele Storm-1099.22

Cel mai probabil, Rusia evaluează că prezentul conflict dintre Israel și Hamas este în avantajul său geopolitic, întrucât consideră că acesta distrage atenția Vestului de la războiul din Ucraina. Ca urmare a tacticilor des folosite din manualul de proceduri de influență al Rusiei, MTAC evaluează că actorii de acest tip vor continua să alimenteze propaganda online și vor profita de alte evenimente internaționale majore pentru a provoca tensiuni și a încerca să împovăreze Vestul pentru a-i reduce capacitatea de a contracara invazia Ucrainei de către Rusia.

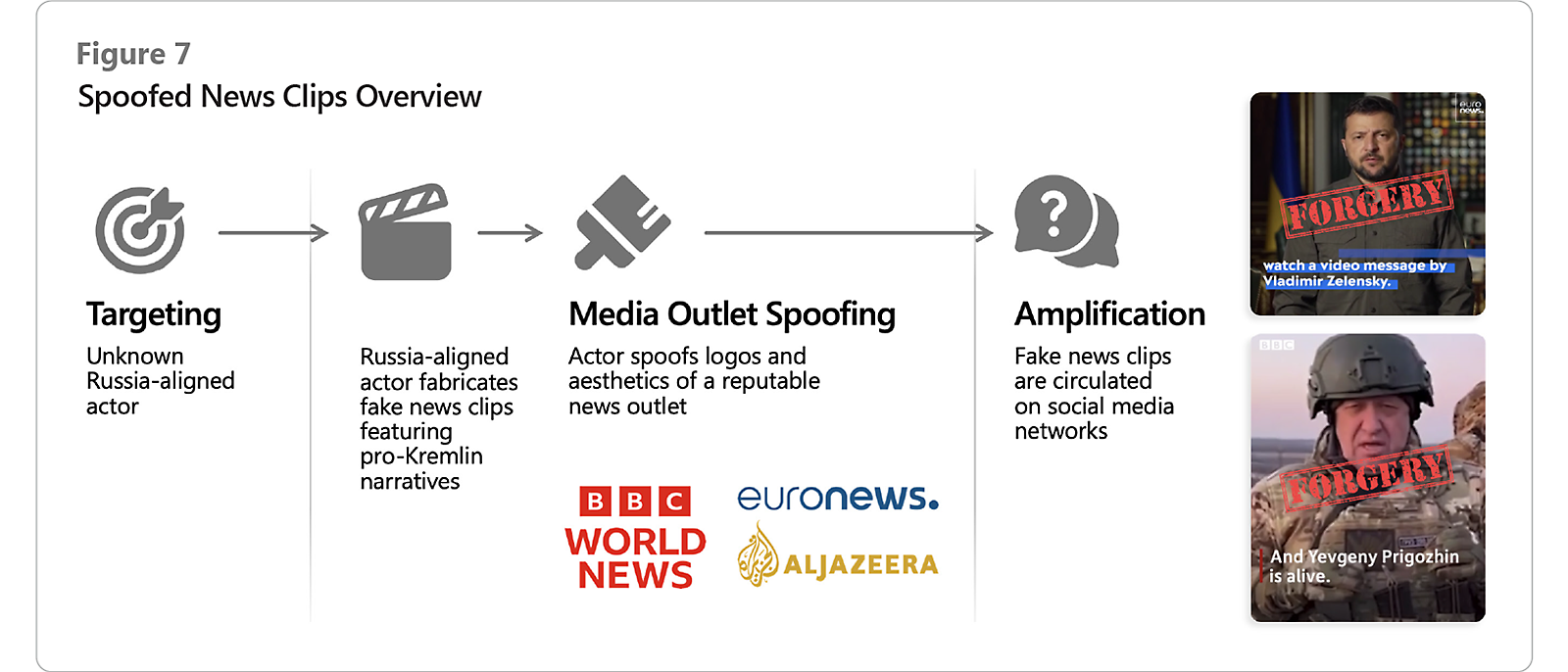

Propaganda antiucraineană s-a infiltrat în activitatea de influență rusă încă dinainte de invazia pe scară largă din 2022. Totuși, în ultimele luni, rețelele de influență pro-ruse și cele afiliate Rusiei s-au concentrat pe utilizarea videoclipurilor ca mediu mai dinamic pentru răspândirea acestor mesaje, împreună cu falsificarea publicațiilor respectabile, pentru a se folosi de credibilitatea acestora. MTAC a observat două campanii în desfășurare ale unor actori necunoscuți pro-ruși care implică falsificarea unor mărci media de divertisment și știri binecunoscute, pentru a promova conținutul video modificat. La fel ca anterioarele campanii de propagandă rusești, această activitate se concentrează pe portretizarea președintelui ucrainean Volodimir Zelenski ca fiind un consumator de droguri corupt, iar sprijinul Vestului pentru Kiev ca fiind dăunător pentru populația respectivelor țări. Conținutul din ambele campanii caută continuu să diminueze sprijinul acordat Ucrainei, dar adaptează firul narativ pentru a se alinia evenimentelor importante care au loc în întreaga lume, așa cum a fost implozia submersibilului Titan din iunie 2023 sau războiul dintre Israel și Hamas, pentru a ajunge la un public mai larg.

Diagramă afișând o prezentare generală cu știri video falsificate

Una dintre aceste campanii centrate pe video folosește o serie de videoclipuri contrafăcute ce răspândesc teme false antiucrainene, afiliate Kremlinului și relatări sub forma unor scurte reportaje de știri de la instituții media cunoscute. MTAC a observat pentru prima dată această activitate în aprilie 2022, atunci când canalele Telegram pro-ruse au postat un videoclip BBC News fals, care afirma că armata ucraineană este responsabilă pentru un atac cu rachete care a ucis zeci de civili. Videoclipul folosește estetica, schema de culori și sigla BBC și are subtitrări în limba engleză ce conțin greșeli făcute frecvent atunci când se traduce din limbi slave în engleză.

Această campanie a continuat pe parcursul anului 2022 și a accelerat în vara lui 2023. La momentul compilării acestui raport, MTAC a observat cel puțin zece videoclipuri media falsificate în această campanie, cele mai des falsificate instituții fiind BBC News, Al Jazeera și EuroNews. Canalele Telegram în limba rusă au fost cele care au amplificat videoclipurile înainte de a fi răspândite pe platformele de socializare principale

Capturi de ecran ale unor videoclipuri ce imită sigla și estetica știrilor BBC (stânga) și EuroNews (dreapta)

Deși acest conținut a ajuns la un public redus, ar putea constitui o amenințare credibilă pentru țintele viitoare, dacă este rafinat sau îmbunătățit cu ajutorul inteligenței artificiale sau dacă este amplificat de un mesager mai credibil. Actorul pro-rus responsabil cu știrile video falsificate este agil și atent la evenimentele care au loc în lume. De exemplu, un videoclip BBC News contrafăcut susținea în mod fals că organizația de jurnalism de investigație Bellingcat a descoperit că armele folosite de luptătorii Hamas au fost vândute grupării de către oficiali din armata Ucrainei pe piața neagră. Acest conținut video a oglindit îndeaproape declarațiile publice făcute de fostul președinte rus Dmitri Medvedev cu doar o zi înainte de lansarea videoclipului, ceea ce demonstrează alinierea puternică a campaniei cu mesajele directe ale guvernului rus.23

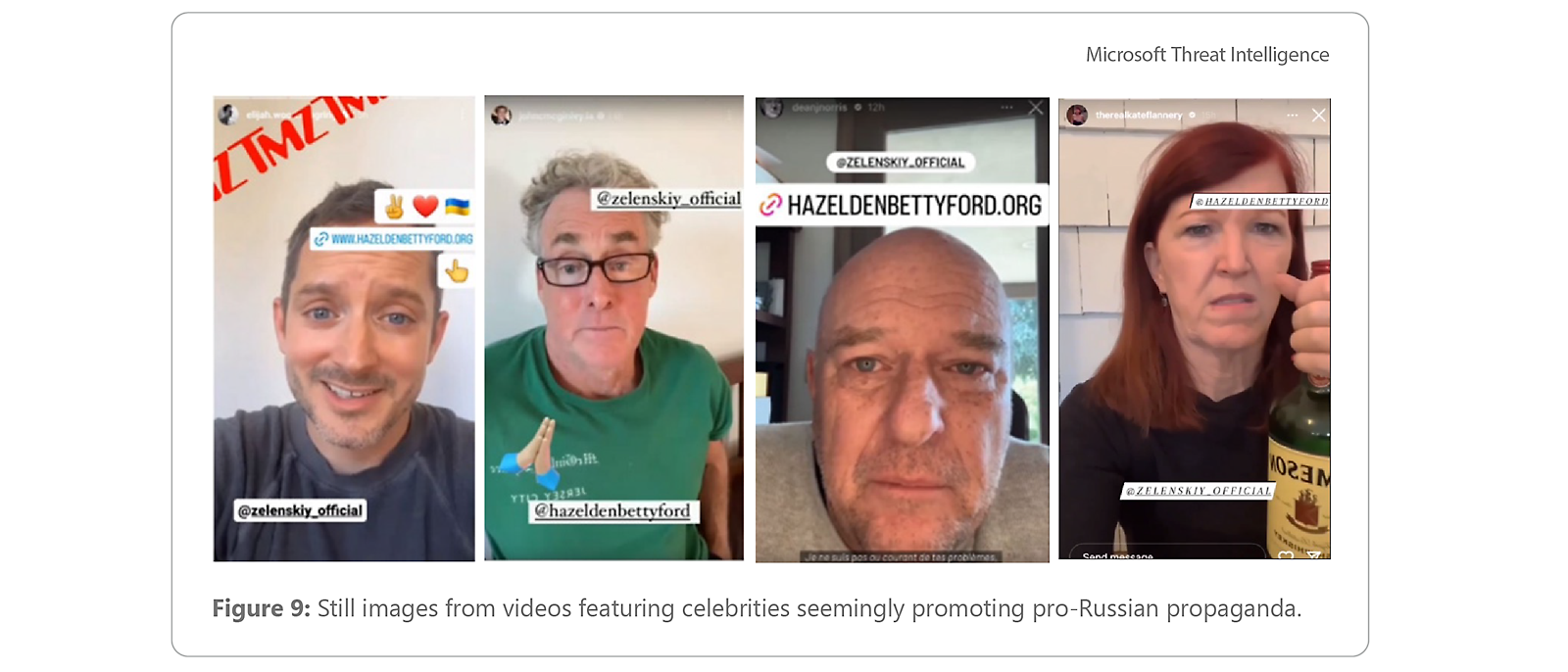

Începând din iulie 2023, canalele de socializare pro-ruse au început să vehiculeze videoclipuri cu celebrități, editate într-un mod înșelător pentru a promova propaganda antiucraineană. Videoclipurile, create de un actor de influență necunoscut aliniat Rusiei, par să profite de Cameo, un site popular unde celebritățile și alte persoane publice pot înregistra și trimite mesaje video personalizate utilizatorilor care plătesc o taxă. Scurtele mesaje video, care prezintă deseori celebrități care-l roagă pe „Vladimir” să ceară ajutor pentru a scăpa de dependența de droguri, sunt editate de actorul necunoscut cu emojiuri și linkuri. Videoclipurile sunt vehiculate prin comunitățile pro-ruse de pe rețelele de socializare și sunt amplificate de instituțiile media conduse de statul rus sau afiliate acestuia, portretizate în mod fals ca mesaje pentru președintele ucrainean Volodimir Zelenski. În unele cazuri, actorul a adăugat sigle ale unor instituții media și identificatoarele de pe rețelele de socializare ale celebrităților pentru a face videoclipul să pară parte a unui reportaj de știri cu presupuse apeluri publice ale personalităților către Zelenski sau chiar postări ale respectivelor celebrități pe rețelele de socializare. Oficialii de la Kremlin și propaganda sponsorizată de statul rus au promovat multă vreme afirmația falsă că președintele Zelenski se luptă cu dependența de droguri. Totuși, această campanie marchează o nouă abordare a actorilor pro-ruși care caută să împingă firul narativ în spațiul informațiilor online.

Primul videoclip din campanie, observat spre finalul lunii iulie, conține emojiuri cu steagul Ucrainei, inscripționări ale instituției media americane TMZ și linkuri către un centru de dezintoxicare și către una dintre paginile oficiale ale președintelui Zelenski de pe rețelele de socializare. Începând cu sfârșitul lunii octombrie 2023, canalele de socializare pro-ruse au vehiculat încă șase videoclipuri. Ce atrage atenția este că, pe 17 august, agenția de știri RIA Novosti deținută de statul rus a publicat un articol despre un videoclip cu actorul american John McGinley, ca și cum ar fi un apel autentic de la McGinley către Zelenski.24 Pe lângă McGinley, au fost și alte celebrități al căror conținut apare în campanie: actorii Elijah Wood, Dean Norris, Kate Flannery și Priscilla Presley, muzicianul Shavo Odadjian și boxerul Mike Tyson. Alte instituții media afiliate statului rus, inclusiv Tsargrad care a fost sancționată de Statele Unite, au amplificat și ele conținutul campaniei.25

Imagini statice din videoclipuri care înfățișează celebrități ce par să promoveze propaganda pro-rusă

Conform comandantului armatei ucrainene, luptătorii ruși trec la o nouă etapă de război static în tranșee, ceea ce sugerează un conflict și mai îndelungat.26 Kievul va avea nevoie de o aprovizionare constantă cu arme și sprijin popular pentru a continua rezistența. Este foarte probabil că vom vedea operatorii cibernetici și de influență ruși intensificându-și eforturile pentru a demoraliza populația ucraineană și a subția sursele externe de asistență financiară și militară ale Kievului.

Pe măsură ce se apropie iarna, am putea vedea din nou lovituri militare asupra utilităților de apă și electricitate din Ucraina, împreună cu atacuri malware distructive asupra acelor rețele.27 Autoritățile ucrainene în securitate cibernetică CERT-UA au anunțat în septembrie că rețelele energetice ucrainene sunt sub amenințare continuă, iar Investigarea amenințărilor Microsoft a observat artefacte ale activității de amenințare cibernetică GRU în rețelele ucrainene din sectorul energetic din august până în octombrie.28 Microsoft a observat cel puțin o utilizare distructivă a utilitarului Sdelete împotriva rețelei unei companii de electricitate ucrainene în august.29

În afara Ucrainei, alegerile prezidențiale din Statele Unite și alte competiții politice importante din 2024 ar putea oferi actorilor de influență rău intenționați oportunitatea de a-și folosi competențele în materie de inteligență artificială incipientă și materiale video pentru a înclina balanța politică împotriva aleșilor oficiali care susțin sprijinirea Ucrainei.30

Microsoft lucrează pe mai multe fronturi pentru a proteja clienții din Ucraina și din întreaga lume de aceste amenințări multilaterale. Ca parte a inițiativei noastre pentru un viitor mai sigur, integrăm avansurile din ingineria software securizată și apărarea cibernetică pe bază de inteligență artificială cu eforturile de întărire a normelor internaționale, pentru a proteja civilii de amenințările cibernetice. 31 De asemenea, implementăm resurse împreună cu un set de principii de bază pentru a proteja votanții, candidații, campaniile și autoritățile electorale din lumea întreagă, întrucât peste 2 miliarde de persoane se pregătesc să participe în procesul democratic în următorul an.32

- [2]

Pentru informații tehnice despre cele mai recente metode de atac distructiv din Ucraina, consultați https://go.microsoft.com/fwlink/?linkid=2262377

- [8]

Pe baza notificărilor emise între 15 martie 2023 și 23 octombrie 2023.

- [17]

hxxps://cert[.gov[.]ua/article/5702579

- [24]

ria[.]ru/20230817/zelenskiy-1890522044.html

- [25]

tsargrad[.]tv/news/jelajdzha-vud-poprosil-zelenskogo-vylechitsja_829613; iz[.]ru/1574689/2023-09-15/aktrisa-iz-seriala-ofis-posovetovala-zelenskomu-otpravitsia-v-rekhab

- [29]

Pentru detalii tehnice https://go.microsoft.com/fwlink/?linkid=2262377

Urmăriți Microsoft